Kích vào đường link ‘lạ’, tài khoản “bay” 200 triệu

Ngày 9-3-2021, Công an quận Đống Đa, Hà Nội tiếp nhận đơn trình báo của chị T (ở quận Đống Đa, Hà Nội) về việc bị các đối tượng chiếm đoạt 200 triệu đồng trong tài khoản ngân hàng.

|

| Cơ quan Công an bắt giữ đối tượng và tang vật của vụ án |

Cụ thể, tối 8-3-2021, chị T trong quá trình thao tác trên ứng dụng ngân hàng T., đã chuyển nhầm 23 triệu đồng cho một tài khoản khác. Chị T lên mạng đăng bài viết nhờ bạn bè tìm cách lấy lại tiền đã chuyển nhầm.

Một lúc sau, chị T liên hệ với tổng đài của Ngân hàng T., báo việc chuyển nhầm tiền. Khoảng 15 phút sau, ngân hàng đã thực hiện thủ tục tra soát và tài khoản của chị T nhận lại số tiền chuyển nhầm.

Đến sáng hôm sau, chị T nhận được một cuộc gọi nói là nhân viên ngân hàng, yêu cầu chị xác nhận đã nhận lại được tiền. Do nghĩ đây là các bước thủ tục cần thiết của ngân hàng trong việc giao dịch, nên chị T đã tin tưởng thực hiện theo.

Người này sau đó nói rằng chị T phải đăng nhập để xác nhận, nên đã gửi cho chị T một tin nhắn có đường link, hướng dẫn chị T truy cập đăng nhập tài khoản, mật khẩu của chị T và đọc mã OTP cho đối tượng để hoàn tất thủ tục. Do nghĩ tiền đã về, nên chị T hoàn toàn không mảy may nghi ngờ.

Ngay sau đó, chị T tá hỏa khi phát hiện tài khoản ngân hàng “bay” mất 200 triệu đồng. Biết ‘sập bẫy’ lừa của các đối tượng, chị T đến Công an quận Đống Đa trình báo...

Tiếp nhận tin báo, Ban Chỉ huy Công an quận Đống Đa đã chỉ đạo Đội Điều tra tổng hợp, phối hợp với các đơn vị liên quan tiến hành xác lập chuyên án đấu tranh, truy bắt đối tượng gây án.

Truy vết tội phạm công nghệ cao

Theo Trung tá Phan Anh Tú, Đội trưởng Đội Điều tra tổng hợp Công an quận Đống Đa: “Tiếp nhận tin báo vụ việc, chúng tôi nhận định các đối tượng sử dụng công nghệ, mạng viễn thông để chiếm đoạt tài sản của người dân. Thủ đoạn của đối tượng không mới, nhưng do cả tin nên nhiều người dân vẫn ‘sập bẫy’. Trong vụ án này, các đối tượng giỏi về công nghệ thông tin, am hiểu các bước trong giao dịch ngân hàng, có kinh nghiệm trong việc lừa đảo. Chúng nắm bắt được tâm lý của người bị hại nên đã “đánh trúng” và khiến nạn nhân sập bẫy nhanh chóng. Ngoài ra, trong quá trình thực hiện hành vi phạm tội, ổ nhóm này rất tinh vi trong việc che giấu thông tin, dấu vết. Các đối tượng sử dụng hàng trăm số điện thoại sim rác để không lộ tẩy”.

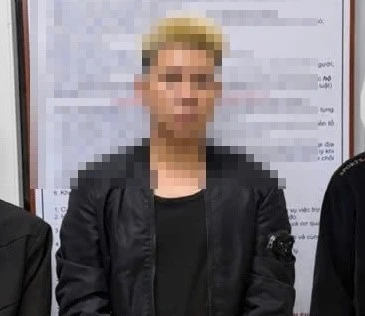

|

| Trương Huy Cường bị bắt giữ |

Trước những đối tượng tinh vi như vậy, với việc nạn nhân bị chiếm đoạt số tiền rất lớn, càng thôi thúc các CBCS trong Ban chuyên án quyết tâm nhanh chóng phá án, truy vết bắt giữ các đối tượng, ngăn chặn hành vi phạm tội tiếp theo.

Sau nhiều ngày truy vết hàng trăm số điện thoại và các giao dịch ngân hàng, đi nhiều tỉnh thành trên cả nước truy vết tội phạm, những manh mối đầu tiên đã xuất hiện và các trinh sát nhanh chóng di chuyển vào tỉnh Quảng Nam tiếp tục điều tra.

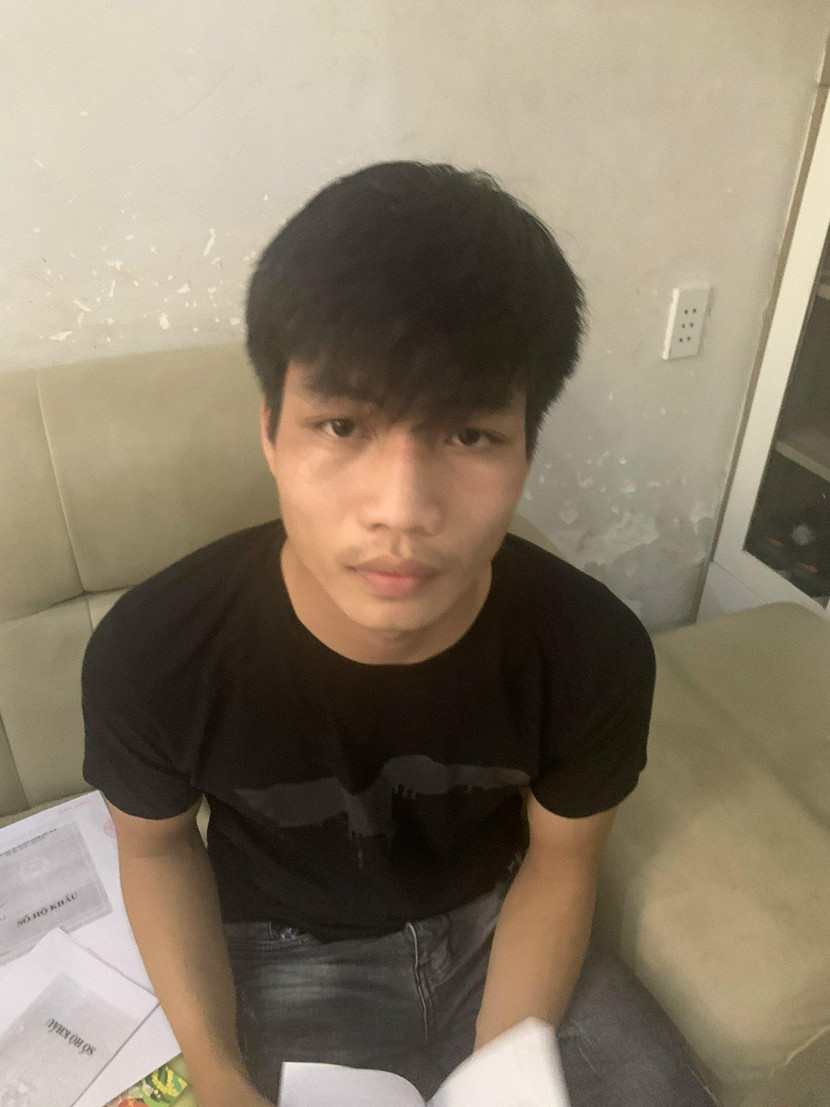

|

| Đối tượng Lưu Quốc Toàn |

|

| Đối tượng Lê Minh Hoàng |

Đến ngày 27-3, bằng các biện pháp nghiệp vụ và tài liệu chứng cứ đã thu thập được, CBCS trong Ban chuyên án đã bắt giữ đối tượng Trương Huy Cường (SN 1993, trú tại huyện Duy Xuyên, tỉnh Quảng Nam).

Ngày 29-3, lực lượng công an tiếp tục bắt giữ Lê Minh Hoàng (SN 1998, trú tại xã Duy Trung, huyện Duy Xuyên, tỉnh Quảng Nam) và Lưu Quốc Toàn (SN 1987, trú tại tỉnh Quảng Nam). Đây chính là 3 đối tượng đã thực hiện hành vi chiếm đoạt tài sản của chị T (tại quận Đống Đa, Hà Nội) ngày 9-3.

Thủ đoạn tinh vi

Bước đầu, tại cơ quan Công an các đối tượng đã khai nhận hành vi phạm tội của mình. Cụ thể, Lê Minh Hoàng lên mạng Internet mua tên miền và lập trang web http://bom.to.TCBank trasoat. Sau đó, Hoàng lập trình thành trang web có giao diện giống giao diện của ngân hàng T., có ô để người bị hại điền tên đăng nhập và mật khẩu, đồng thời lập một gmail được đăng nhập đồng thời 3 điện thoại của Lê Minh Hoàng, Trương Huy Cường và Lưu Quốc Toàn để cả ba quản lý.

Ngày 8-3, Cường sử dụng facebook tìm kiếm từ khóa “ck nhầm” thì thấy bài viết của chị T (ở Hà Nội) đăng về bị chuyển khoản nhầm. Cường tìm và xác định số điện thoại của chị T.

Đến sáng 9-3, Cường đã gọi cho chị T, giả danh là cán bộ của ngân hàng T., trao đổi về việc chuyển nhầm tiền và đề nghị chị T cho Cường làm thủ tục tra soát giao dịch. Cường gửi tin nhắn có chứa đường link http://bom.to.TCBanktrasoat, yêu cầu chị T đăng nhập và cung cấp mật khẩu.

Khi “con mồi sập bẫy”, Cường nhanh chóng đăng nhập Internetbanking của chị T thấy có 700 triệu đồng, hạn mức giao dịch 200 triệu đồng nên đã đặt lệnh chuyển 200 triệu đồng của nạn nhân.

Sau đó, đối tượng tiếp tục liên lạc yêu cầu chị T đọc mã OTP gửi về điện thoại, lúc này chị T không rõ nên đã đọc mã OTP cho đối tượng. Ngay lập tức, 200 triệu đồng trong tài khoản chị T “không cánh mà bay” Phát hiện sự việc chị T đã lập tức khóa tài khoản.

Sau khi chiếm đoạt được 200 triệu đồng, Cường thông báo với Toàn để “rửa tiền”. Các đối tượng sử dụng tiền thật, tiền "ảo" trong game, sau đó thao tác đổi từ tiền "ảo" trong game ra tiền thật với phí giao dịch là 20%, tài khoản của Toàn nhận về số tiền khoảng 160 triệu đồng, chia cho các đối tượng tiêu xài cá nhân.

Qua khám xét nơi ở của các đối tượng, Cơ quan Công an đã thu giữ nhiều tang vật liên quan như điện thoại di động, hàng trăm sim thẻ điện thoại các loại…

Căn cứ các tài liệu chứng cứ thu thập được, Cơ quan Cảnh sát điều tra Công an quận Đống Đa đã ra quyết định khởi tố vụ án, khởi tố bị can, bắt tạm giam các đối tượng Trương Huy Cường; Lê Minh Hoàng và Lưu Quốc Toàn về hành vi “Sử dụng mạng máy tính, mạng viễn thông, phương điện tử thực hiện hành vi chiếm đoạt tài sản”.

"Với thủ đoạn sử dụng dịch vụ rút gọn link tự tạo giả danh tên miền (Braname) của các ngân hàng, sau đó gửi đường link cho các bị hại để truy cập, các đối tượng đã thực hiện trót lọt nhiều vụ chiếm đoạt tài sản trên toàn quốc. Trong vụ việc này, các đối tượng đã đóng giả nhân viên ngân hàng để hỗ trợ khắc phục sự cố trong việc chuyển nhầm tiền và bảo mật tài khoản. Khi bị hại tin là thật, đối tượng sẽ gửi đường link yêu cầu truy cập đăng nhập. Trên các web giả mạo đã cài sẵn các mã để thu thập thông tin của dữ liệu do bị hại cung cấp.

Sau đó, các đối tượng sử dụng tên, mật khẩu và OTP để chiếm đoạt tiền trong tài khoản. Để tránh bị lộ tẩy dấu vết, chúng chuyển tiền vào tài khoản ví điện tử sử dụng sim rác. Từ các ví điện tử này sẽ chuyển tiền nạp vào game bài có máy chủ đặt tại nước ngoài.

Với thủ đoạn vô cùng tinh vi, không kẽ hở như vậy nên rất khó khăn cho cơ quan điều tra trong quá trình truy vết đối tượng", Trung tá Phan Anh Tú, Đội trưởng Đội Điều tra tổng hợp Công an quận Đống Đa cho biết.